Pour bien commencer l'année 2015 on attaque par un concours !

10 licences Smart Security / Nod32 à gagner en fin du billet ! » Lire la suite

Pour bien commencer l'année 2015 on attaque par un concours !

10 licences Smart Security / Nod32 à gagner en fin du billet ! » Lire la suite

Il y a des choses qui reviennent chaque année, comme fêter Noël chez tata Suzanne mais aussi Bitdefender qui sort une nouvelle version à la rentrée.

Quoi de neuf pour cette année dans Bitdefender 2015 ?

Afin d’illustrer l’ampleur des attaques à travers le monde, Kaspersky Lab a créé une carte interactive des cyber menaces dans le monde, qui met en lumière les flux en temps réel.

On découvre par exemple :

SARDU est un utilitaire développé Windows gratuit qui permet de générer une clé USB bootable ou un disque (ISO) pour éradiquer les malwares, virus et autre saloperies qui peuvent empêcher une machine de fonctionner ou de démarrer.

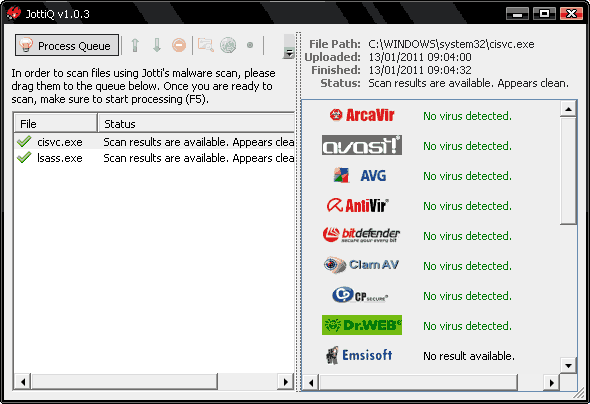

Vous connaissez sans doute le site VirusTotal qui permet d'analyser un fichier en ligne pour savoir s'il contient un virus ou malware. JottiQ fonctionne exactement de la même façon sauf qu'il s'agit d'un logiciel gratuit Windows qui offre une intégration dans le menu contextuel qui permet l'analyse en masse de fichier.

En effet, il ne faut pas se fier uniquement à l'antivirus installé sur votre machine si vous avez des doutes sur un fichier non détecté. Pour cela rien ne vaut une analyse multi-moteurs antiviraux.

Il suffit de cliquer-glisser les fichiers sur l'interface pour les ajouter en file d'attente d'analyser, puis cliquer sur Process Queue pour démarrer l'analyse de la file.

Les données ont de plus en plus tendance à s'envoler dans les nuages, au lieu d'être sur votre ordinateur localement. A ce titre, le cloud propose de nombreux avantages et particulièrement en matière de sécurité grâce à la centralisation et au contrôle des flux.

Les malware d'aujourd'hui sont rarement nocifs à eux seuls. En effet, c'est souvent un exécutable qui s'installe sur l'ordinateur qui va ensuite télécharger des programmes nocifs : les chevaux de troie. Cette technique est très efficace puisqu'une fois l'exécutable installé ses échanges avec Internet sont rarement interceptés par l'antivirus puisqu'il s'exécute avec des droits système.

Un des meilleurs moyens pour se protéger de ces malware c'est d'intercepter les flux internet de ces programmes. ClearCloud est un nouveau système de filtrage » Lire la suite

L'information n'est pas passée inaperçue cette semaine, c'est le moins que l'on puisse en dire. Google a annoncé avoir reçu des attaques depuis la chine et l'on apprenait il y a quelques jours qu'il s'agissait d'une faille 0-Day concernant Microsoft Internet Explorer. Cette attaque a été baptisée Aurora.

Je vous propose au travers de ce billet un résumé de la situation qui s'éparpille dans un tous les sens sur les sites d'informations. » Lire la suite

Les faux antivirus font sont un moyen vicieux de contamination du système Windows.

Les faux antivirus se propagent à travers des navigateurs non fiables tel que Internet Explorer dans sa version 6 voir 7 et 8 pour peu que l'utilisateur accepte les composants de type activex.

Voici une liste de faux antivirus : Cyber Security,Alpha Antivirus,Braviax,Windows Police Pro,Antivirus Pro 2010,PC Antispyware 2010,FraudTool.MalwareProtector.d,Winshield2009.com,Green AV,Windows Protection Suite,Total Security 2009,Windows System Suite,Antivirus BEST,System Security,Personal Antivirus,System Security 2009,Malware Doctor,Antivirus System Pro,WinPC Defender,Anti-Virus-1,Spyware Guard 2008,System Guard 2009,Antivirus 2009,Antivirus 2010,Antivirus Pro 2009,Antivirus 360 et MS Antispyware 2009.

Les faux antivirus sont des programmes nuisibles derrière lesquels se cache un virus, trojan, malware ou autre cochonnerie. Ils se comportent comme un antivirus en cas de détection d'un virus... sauf que le virus c'est le programme en lui même.

Pour faire tomber les utilisateurs dans le panneau, rien de plus simple : une fenêtre (de type popup) s'ouvre dans votre navigateur vous informant que votre PC est contaminé, ce qui est biensûr totalement faux. Cette fenêtre ressemble en touts points à celle d'un réel antivirus, même les utilisateurs avertis sont suceptibles de tomber dans le piège. A ce stade votre machine n'est pas encore contaminée puisqu'il s'agit d'une simple page web. » Lire la suite

Avant-propos : ce billet n'est pas sponsorisé par Roseline.

La clé USB fait partie des périphériques mobiles qui sont connectés sur de très nombreuses machines au cours de leur vie. De la même façon que sur les disquettes de l'époque, les virus n'hésitent pas à s'installer dessus.

L'arrivée des disques (CD et DVD) avait permis de limiter ce phénomène par la lecture seule du média, rendant l'écriture impossible et de façon intrinsèque l'infection de ces types de supports.