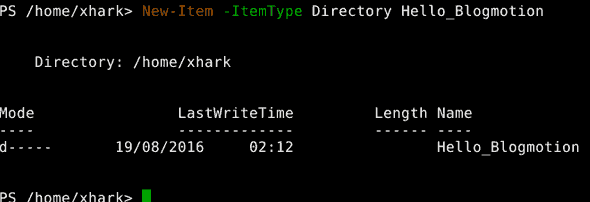

J'utilise de nombreux scripts pour la création de comptes applicatifs sous GNU/Linux. Comptes FTP, SFTP, web, SVN, système, etc. Cette automatisation évite les erreurs manuelles dans les procédures.

Plutôt que d'utiliser KeePass(X) pour générer un mot de passe il est possible d'automatiser ceci en bash. » Lire la suite

(2 vote(s),

(2 vote(s),

(1 vote(s),

(1 vote(s),