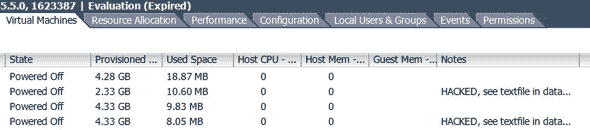

Un cryptolocker s'attaque depuis quelques mois à deux produits VMware : ESXi et vCenter.

C'est via un tweet de @online_fr de Arnaud que j'ai eu connaissance de l'info :

https://twitter.com/online_fr/status/656607163926892544

Quelques twittos confirment avoir été victimes de ce ransomware, un fichier texte est placé sur les datastore en demandant 5 bitcoins pour la restitution des données par machine.

Les versions ESXi touchées sont :

- VMware ESXi 5.5 sans le patch ESXi550-201509101-SG

- VMware ESXi 5.1 sans le patch ESXi510-201510101-SG

- VMware ESXi 5.0 sans le patch ESXi500-201510101-SG

Et pour vCenter :

- vCenter Server 6.0 inférieur à 6.0.0b

- vCenter Server 5.5 inférieur à 5.5 update 3

- vCenter Server 5.1 inférieur à 5.1 update u3b

- vCenter Server 5.0 inférieur à 5.0 update u3e

Pour plus d'infos :

- détail versions impactées

- CVE-2015-2342, CVE-2015-5177, CVE-2015-1047

- dernières versions disponibles

- security guidelines

Sur les origines de la faille on parle de reste de heartbleed / heartbeat, bref encore OpenSSL.

Ne tardez pas à mettre à jour, que ce soit avec Update Manager ou à la mano. Pour rappel vos hyperviseurs ne doivent jamais être accessibles depuis le web et de préférence sur un réseau dédié/VLAN différent de votre LAN. Mettez donc un bon pfSense en frontal avec les DMZ qui vont bien. Sans oublier des sauvegardes hors ligne (sur bande ou autre) pour se prémunir de toute contamination.

(3 vote(s),

(3 vote(s),

3 commentaires