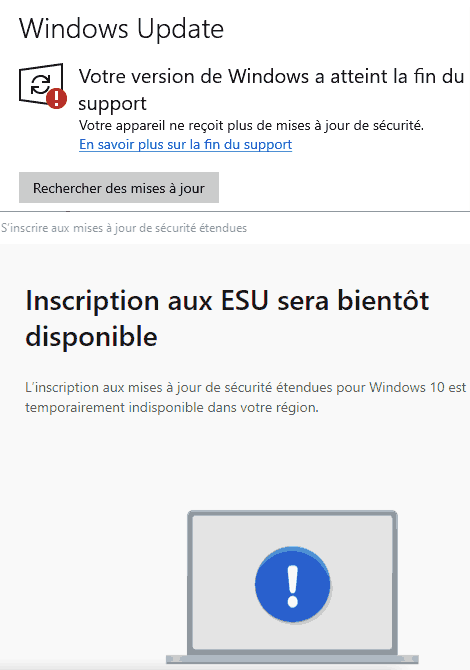

Avec la fin de support de Windows 10 par Microsoft les utilisateurs situés dans un pays Européen peuvent bénéficier d'un an de mises à jour supplémentaires via le programme de mises à jour étendues (ESU).

Pour en profiter il faut obligatoirement connecter un compte Microsoft... mais parfois cela ne fonctionne pas :

Inscription aux ESU sera bientôt disponible. L’inscription aux mises à jour de sécurité étendues pour Windows 10 est temporairement indisponible dans votre région.

» Lire la suite

(2 vote(s),

(2 vote(s),