Déporter des données dans le nuage comporte de nombreux avantages : coûts, sécurité (vol, incendie,etc) mais il ne faut pas se jeter sur cette solution sans réfléchir.

Que vous utilisiez Dropbox, Box, hubiC, Google Drive, Amazon S3 (pour ne citer qu'eux) il est déconseillé d'y stocker des données importantes sans les chiffrer. Voici une procédure pour y parvenir avec un NAS Synology.

Pourquoi chiffrer

Les raisons du chiffrement sont nombreuses :

- Sensibilité et/ou confidentialité des données (mots de passes, données bancaires, etc)

- Interception ou écoute (malware) rendue caduque, le contenu des fichiers n'étant pas lisible

- Intégrité des données grâce au hash de chaque fichier archivé (facultatif)

Je vous expliquerai dans un futur billet comment je sauvegarde le contenu de BM de façon entièrement automatisée très prochainement, en libérant le code source pour que vous puissiez en profiter.

Une fois cette sauvegarde réalisée en locale sur un NAS Synology je la duplique dans le cloud chez hubiC. J'ai opté pour ce fournisseur car ses serveurs ne sont pas aux états-unis. Après l'épisode PJL cela peut vous faire sourire, mais jusqu'à il y a peu de temps cela avait un sens.

Avec Synology

Mon NAS Synology est en charge de pousser la sauvegarde chez hubiC, grâce au paquet Cloud Sync. Depuis la version 5.2 DSM intègre une fonctionnalité de chiffrement native, pour en profiter il faut supprimer votre liaison existante puis la recréer. Si vous n'avez pas envie de le faire, alors la suite de ce tutoriel est fait pour vous.

Comme je vous l'ai dit on part du principe que je dispose d'un répertoire sur le NAS contenant :

- archive-data.gz (contenu du FTP)

- archive-mysql.gz (contenu de la base de données)

- backup.log : trace du backup de création des deux fichiers GZ

Le chiffrement n'était pas intégré au moment où j'ai souhaité copier mes backup chez hubiC, j'ai écrit un script qui réalise l'opération.

Mon script va donc :

- crée une archive 7z chiffrée (ainsi que le nom des fichiers)

- y ajouter les 2 fichiers GZ et le fichier LOG

- nomme cette archive sous la forme YYYY.MM.JJ_secure.7z

- déplacer cette archive dans le répertoire synchronisé puis Cloud Sync l'envoie chez hubiC de façon transparente

Voici le script qui permet de produire une archive chiffrée :

#!/bin/sh

# Creative Commons BY-ND | @xhark - blogmotion.fr

localpath="/volume1/backup/Blogmotion/last"

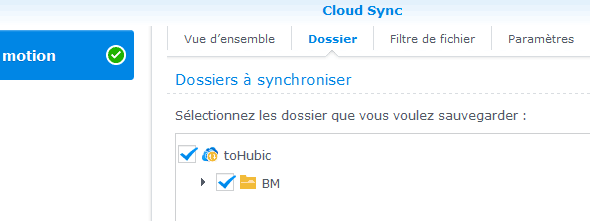

hubicpath="/volume1/backup/Blogmotion/toHubic/BM"

anneemois="$(date +'%Y.%m.%d')"

mdparchive="UnSuperP@$$w0rd*"

cd ${localpath}

7z a -t7z ${anneemois}_secure.7z *.gz *.log -mx0 -aoa -mhe=on -p${mdparchive}

chown admin:users *.secure.7z

mv *_secure.7z ${hubicpath}

Quelques explications sur les arguments 7z :

- a : mode archive

- -t7z : type de l'archive (7z)

- -mx0 : compression niveau 0 (aucune)

- -aoa : écrase si destination existe dans l'archive,

- -mhe=on : chiffre le nom des fichiers

Je vous laisse changer le mot de passe en gardant un minimum de 15 caractères, si on chiffre autant le faire correctement.

Concernant les chemins :

- localpath = ce répertoire contient la dernière sauvegarde de Blogmotion (2 GZ et un LOG)

- hubicpath = chemin vers le répertoire "toHubic" dont le contenu est synchronisé avec hubiC. Le dossier "BM" est là pour éviter de mettre tous les backups à la racine, à la fois pour des question d'organisation mais également pour pas synchroniser des choses inutiles en cas de synchro bidirectionnelle.

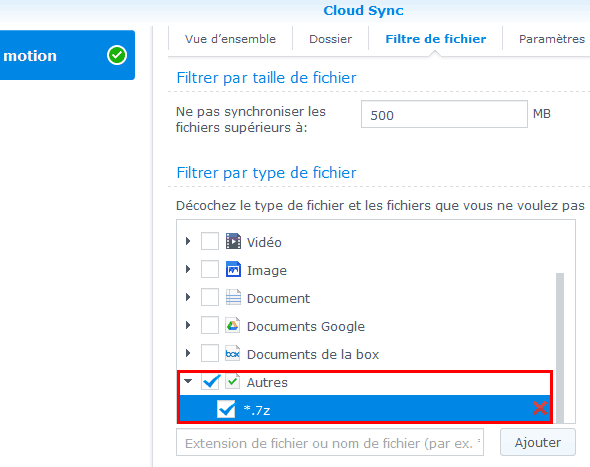

Vous pouvez aussi configurer Cloud Sync pour empêcher ça :

Attention à bien préciser le poids maximal par fichier, dans mon cas le backup complet de BM ne pèse que 280 mo... je suis large.

Conclusion

Et oui, c'est très simple. Cloud Sync nous facilitant grandement la tâche en prenant la synchronisation à sa charge. Le gros avantage de cette solution c'est que vous pouvez récupérer et extraire votre backup depuis n'importe à partir du moment où vous avez le mot de passe. Alors qu'avec Cloud Sync il faut passer obligatoirement par lui pour le faire.

Si vous n'avez pas de NAS Synology vous pouvez utiliser ce bout de script sur un serveur GNU/Linux quelconque car les clients pour le cloud sont nombreux, on trouve par exemple un client hubiC pour Linux.

17 commentaires

C'est que je pourrais m'en inspirer pour mon script de backup dis donc 🙂

Ca m’intéresse car je sauvegarde à la main vers hubic...

Je ne peux toujours pas faire une sauvegarde vers hubic avec la nouvelle version du DSM ...

@zast: pour quelle raison ?

@Mr Xhark:

Le mode backup ne marche pas vers hubic 🙁

Vu que je ne veux pas faire de synchro in/out mais uniquement un backup je dois mapper le drive depuis mon pc et ensuite je lance le client hubic windows en mode backup pour faire ma sauvegarde de mon syno 🙁

Bonjour,

Une question: Si les données sont chiffrer gr^ce au Syngo, cela veux dire qu'il me faut le Syngo pour les lire? le jour ou il crash? On fait comment?

Merci

Bonjour,

Je crois qu'une coquille s'est glissée dans la phrase "... pousser la sauvegarde chez hubiC, grâce au paquet Cloud Station". J'imagine qu'il s'agit plutôt du paquet "Cloud Sync".

Du coup, j'ai du mal à saisir la nuance entre ces deux paquets. Tu utilises bien uniquement Cloud Sync dans ce tuto ?

@lolo: oui, j'ai corrigé il s'agit bien de Cloud Sync durant tout le tutoriel. La confusion est facile entre les différents paquets Cloud de Synology, méfiance donc

Je ne vois pas en quoi ton backup est chiffré, tu crées simplement un fichier 7z protégé par un mot de passe.

De plus, le paramètre -mhe ne "chiffre" pas les noms de fichiers, il chiffre seulement le header du fichier .7z produit.

Bref, si tu "protèges" bien ton 7z par un mode passe, à aucun moment tu ne chiffre le contenu de ton archive....

@Jojo : la commande "mhe" chiffre les entêtes en AES, ce qui rend impossible le listing des fichiers. Ce qui revient au même puisque sans les en-têtes impossible d'accéder au contenu du fichier.

Chiffrer c'est "protéger un document en le rendant incompréhensible à toute personne ne possédant pas la clé" (wikipedia). Alors on peut jouer sur les mots, au final le contenu de l'archive n'est pas lisible sans le mot de passe. Si "protéger" une archive te plaît mieux que "chiffrer" alors je te l'accorde

Bonjour,

j'ai mis en place une sauvegarde réccurente du dossier photos de mon NAS vers hubic en passant par HyperBackup plutôt que par Cloud Sync.

Pour info, avec Hyper backup tu peux directement "activer le chiffrement" dans je job en choisissant le mot de passe.

Il me semble que tu peux en faire autant avec CloudSync.

Un truc étrange, les backups réalisés par Hyperbackup ne sont pas du tout visible via l'interface web de Hubic ?! on voit bien l'espace disponible diminuer et c'est tout.

Pour restaurer ou supprimer les backups, il semble donc que oui, il faille passer par le synology. (comme on n'accède pas au fichier de sauvegarde pour le télécharger, on ne peut donc pas utiliser hyperbackup explorer)

Mais je l'ai testé, en cas de crash de son syno, il suffit de recréer un job de backup depuis n'importe quel synology et séléctionner dans les conteneurs proposé celui qui correspond au backup que l'on cherche. HyperBackup charge alors l'historique puis permet de reprendre la gestion de ses sauvegardes.

@nuisible:

Donc c'est l'équivalent de l'option backup de l'appli hubic ?

@nuisible: j'ai déjà eu ce cas des fichiers invisibles mais cela arrivait quand le backup n'était pas fini, quelques temps après on les voit bien.

Bonsoir,

@zast: Oui Hyperbackup+Hubic semble équivalent à la fonction "Backup" de l'application de bureau Hubic dans le sens ou il y'a gestion des versionning.

Et surtout, l'avantage par rapport à CloudSync, si par erreur tu supprime des données à la source ca va pas répliquer la suppression.

Certains vont dire qu'il y' a une option pour ne pas répliquer les deletes, mais dans ce cas, les données répliqué ne sont plus conforme à la source et tu perd ton organisation.

@Mr Xhark : Mon 1er full backup de 70Go est terminé depuis 10 jours (puis un tout les 2 jours) Je ne vois toujours via l'interface web...

@nuisible: ah oui effectivement là ce n'est pas normal. Globalement j'ai souvent eu des ralentissements et je trouve que OVH pourrait faire mieux

@nuisible : Merci. PAr contre j'ai une question : Je dois choisir quoi comme folder dans le container de HyperBackup ?

J'ai :

hubic_DeskBackup_monfolder

hubic_DeskBackup_monfolder_segments

hubic_DeskBackup_monfolder_versions

Merci 🙂

@zast:

Tu veux choisir un folder pour quoi faire ?

Réaliser un backup : C'est toi qui le crée.(Moi, il s'appelle apparemment "Photo")

Pour récupérer ton backup depuis un autre synology : Je pense qu'il faut prendre le principal (pas segment ni version ?). J'ai testé mais je ne me souviens plus du détail.

Je pourrais utiliser ce script pour chiffrer le contenu d'un répertoire puis l'envoyer sur une machine