Stéphane Marty a publié une vidéo autour des clés de voiture : rolling code, puce électronique et coût.

Spoil : ça coûte rien.

Pas de grande révélation pour ma part mais quelques éléments » Lire la suite

Stéphane Marty a publié une vidéo autour des clés de voiture : rolling code, puce électronique et coût.

Spoil : ça coûte rien.

Pas de grande révélation pour ma part mais quelques éléments » Lire la suite

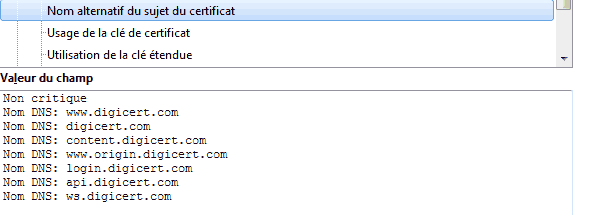

Si vous utilisez votre propre autorité de certification (Active Directory par exemple) il peut-être utile de générer une demande de signature de certificat (CSR) autorisant plusieurs noms communs (common name) dans le but d'obtenir un certificat HTTPS (X.509).

Voyons comment faire avec openssl. » Lire la suite

Aujourd'hui place à un billet invité de @W4ReLL

La norme est au TOUT USB, c'est pourquoi les fabricants d'ordinateurs commencent de plus en plus à délaisser les médias de recovery "traditionnels" (cd, dvd etc…) pour choisir ce type de support.

On est alors en droit de se dire : Super, des clés USB gratuites, je vais les réutiliser pour en faire de magnifiques clés bootable sur Fedora, Archlinux ou encore Gentoo ! Que neni ! Les marques ont pensé à tout, pourquoi nous laisser ce privilège, supprimer Windows 10 de ces clés, quelle idée !

En effet, lorsque l'on tente d'écrire ou de formater l'une de ces clés, on a le droit à un beau message indiquant que la clé est en lecture seule. Heureusement, à tout problème sa solution, et avec pas mal d'huile de coude, il est possible de se servir de ces dernières. » Lire la suite

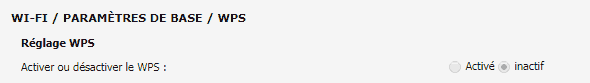

Il y a quelques jours je vous parlais de la faille WPS impactant des box de plusieurs opérateurs français : Orange et SFR/Numericable.

Je vous propose aujourd'hui de vérifier que votre propre box ne soit pas touchée par cette faille de sécurité. » Lire la suite

Bon quand je vois une news j'aime bien tester par moi-même. Le forum crack-wifi a publié une news quelques jours pour nous dire que certaines box françaises étaient vulnérables et que n'importe qui pouvait s'y connecter.

Qu'en est-il vraiment ? » Lire la suite

Voici le 6ème lot dans le cadre de l’anniversaire du blog (lien du tirage au sort en fin de billet).

A gagner : une clé USB 3.0 chiffrée iStorage datAshur Personal² 32GB » Lire la suite

Une clé USB un peu spéciale est arrivée au labo BM.

Il s'agit d'une clé USB robuste, autant matériellement que logiciellement car totalement chiffrée et conçus aux normes de l'industrie militaire. » Lire la suite

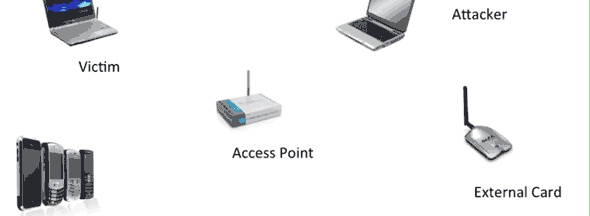

SecurityTube Wi-Fi Security Expert (SWSE) est un cours vidéo permettant d'appréhender la sécurité des réseaux sans-fil, proposé par Vivek Ramachandran.

Si vous utilisez Kali (BackTrack) alors cela devrait vous plaire. » Lire la suite

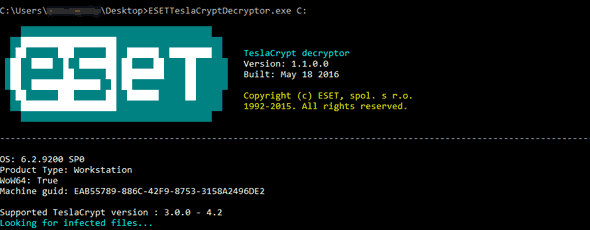

L'éditeur ESET propose l'outil "TeslaCrypt Decryptor" qui permet de récupérer vos données personnelles ayant été victimes de TeslaCrypt et de ses variantes, en les déchiffrant.

L'outil supporte TeslaCrypt v3 et v4. » Lire la suite