Après 3 pré-versions pfSense vient de sortir en version 2.0 finale (stable). pfSense est une distribution libre de souche freebsd permettant de mettre en place des fonctionnalités de pare-feu et de routeur principalement. C'est packet filter, reconnu pour sa robustesse, qui se charge du filtrage des paquets.

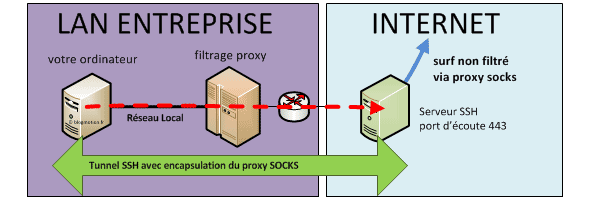

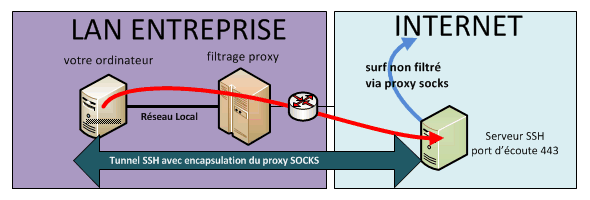

Mais pas que... car derrière pfSense se cache une grande communauté d'utilisateurs et de développeurs faisant son maximum pour intégrer de plus en plus de fonctionnalités. Parmis lesquelles on trouve : VPN (OpenVPN, PPTP, IPSec), portail captif, dhcp, relai dns, radius, etc.

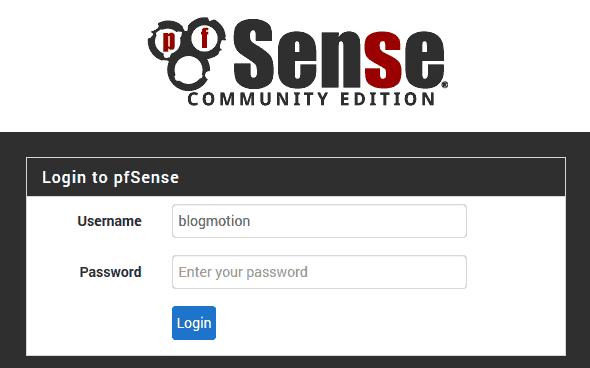

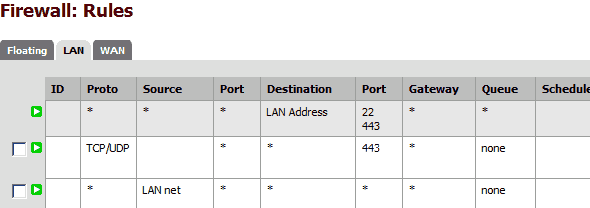

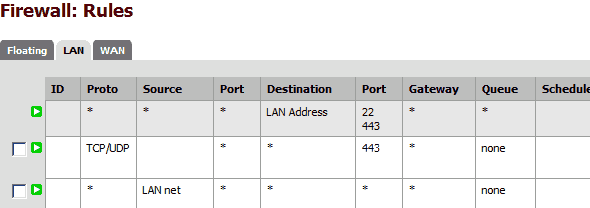

La grande force de pfSense c'est sa facilité de configuration puisque tout se fait via une interface web. Ne croyez pas que cela réduit les possibilités de configuration, bien au contraire. Il est possible d'utiliser pfSense avec une configuration avancée sans jamais utiliser le terminal, c'est même fortement recommandé. En effet pfSense a été conçu pour être utilisé de cette façon car il s'agit d'un fork de m0n0wall.

La sauvegarde de toute la configuration se fait via un unique fichier XML de quelques ko. Tout y est inscrit. En cas de problème il suffit de réinstaller le système et d'injecter le fichier XML, une restauration complète prends moins de 15 minutes. pfSense est également capable de démarrer en CD Bootable (live cd) et d'utiliser ce même fichier XML en cas d'urgence, le temps de réinstaller une autre machine.

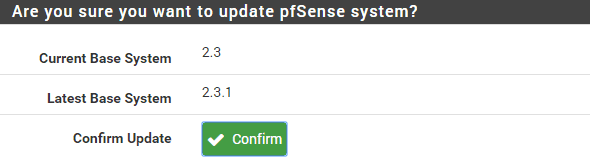

Plutôt que d'installer une machine sous Debian ou CentOS et d'y greffer des packages comme iptables et de tout faire à la main, vous devriez essayer pfSense. Le gain de temps est énorme, la souplesse d'utilisation est excellente et vous prendrez plaisir à configurer votre machine dans les moindres détails. Si comme moi vous utilisez pfSense en entreprise sachez que depuis la version 2.x il est possible de configurer un serveur proxy pour installer des packages supplémentaires ainsi que les mises à jours système facilement (sinon il fallait un autre pfSense en proxy transparent avec squid).

Pour mettre à jour votre pfSense 1.2.x vers la version 2.0 consultez ce guide et faites un sauvegarde complète avant. En cas de problème n'hésitez pas à consulter le forum pfSense.

Pour télécharger pfSense choisissez un mirroir puis votre version. Pour vous aider voici les noms des versions classiques installable sur un pc (ou en machine virtuelle) :

- pfSense-2.0-RELEASE-amd64.iso.gz pour les processeurs x86 64 bits

- pfSense-2.0-RELEASE-i386.iso.gz pour les processeurs x86 32 bits

Décompressez le fichier .gz avec 7-zip puis gravez le fichier ISO.

note : pensez à choisir la version embarquée (embedded) si vous utilisez pfSense sur un boitier flash (Soekris, PC Engines).

Site officiel - Tutoriels - How To

(2 vote(s),

(2 vote(s),