MàJ: on sait que c'est un adolescent Australien qui est à l'origine de la découverte de cette faille, il ne pensait pas en revanche que son tweet aurait de telles conséquences (source)

Durant quelques heures aujourd'hui nous avons eu le droit à une nouvelle #Twitpocalypse qui a pollué des dizaines de milliers de timeline.

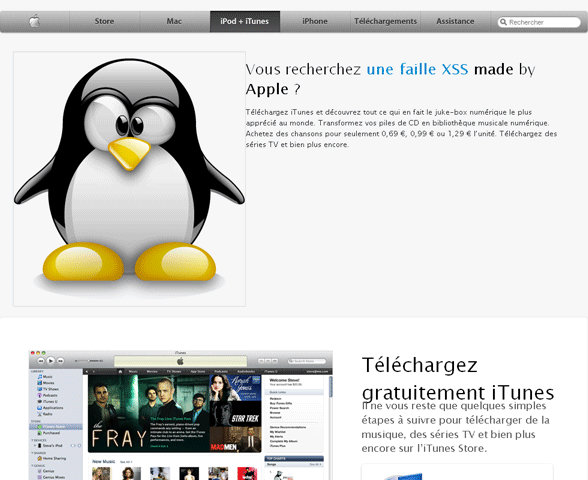

Des dizaines de milliers d'utilisateurs ont été victimes de plusieurs vers se propageant via le réseau social, de façon particulièrement efficace à cause d'une faille XSS. On parle de "ver" par abus de langage, puisqu'il s'agit d'une méthode malveillante qui s'est propagée de façon quasi-autonome (cf. définition). » Lire la suite

(3 vote(s),

(3 vote(s),