FeelHome est un logiciel d’accès à distance permettant d’accéder à vos fichiers et dossiers n’importe où dans le monde. Il permet uniquement l'accès aux fichiers et non le contrôle à distance (contrairement à VNC et co.)

L'application est simple et ne nécessite aucune compétence particulière. FeelHome est compatible avec les plateformes Windows, Mac OS X et GNU/Linux. Une version portable pour Windows est également disponible.

En pratique

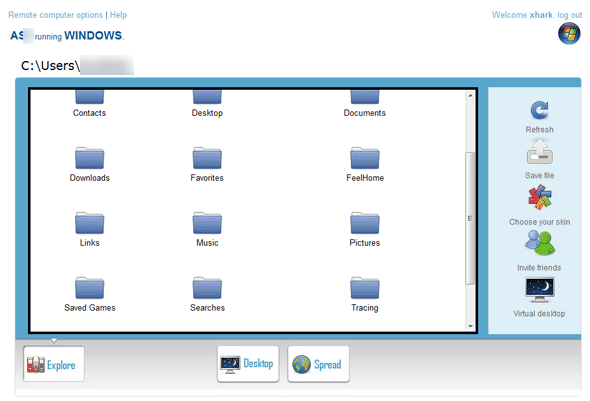

FeelHome fournit un accès illimité à vos données à partir de tous les navigateurs existants.

L'utilisation est on ne peut plus simple, voici en quelques étapes :

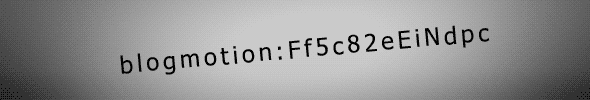

- Créez un compte chez FeelHome (pensez à opter pour un mot de passe robuste), c'est gratuit

- Installez FeelHome sur l'ordinateur que vous souhaitez atteindre à distance

- Identifiez-vous sur le logiciel FeelHome avec votre compte crée à l'étape 1.

- Enfin, à partir de la machine cliente, rendez-vous sur le site avec vos identifiants

Il est possible d'explorer l'intégralité du disque dur distant et de télécharger, sauvegarder et partager vos fichiers avec d'autres personnes.

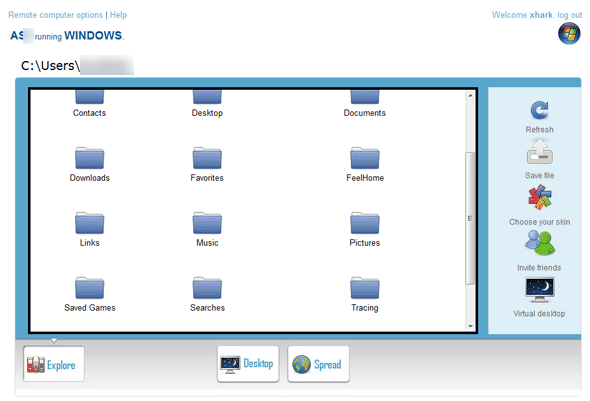

Un bureau virtuel (toujours via le navigateur) est également disponible :

Quel avis sur ce logiciel ?

FeelHome est sorti en Janvier 2010 mais j'ai attendu qu'il évolue quelques peu avant de vous en parler.

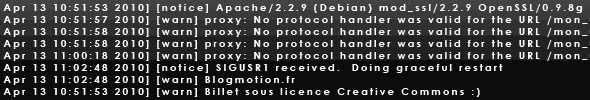

Pourquoi ? Tout simplement parce que la version bêta initiale utilisait uniquement le protocole HTTP pour accéder à vos données. Cela posait un gros problème quand à la sécurité de vos données puisque tout passait en clair, facilitant ainsi l'interception des identifiants.

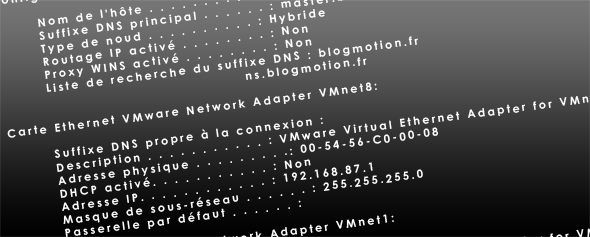

Le créateur Thomas Thelliez - avec qui j'ai pu échanger à ce sujet - a opté pour l'utilisation du HTTPS. Plus fiable e sécurisé, il facilite également le fonctionne de FeelHome en entreprise (les serveurs proxy ne peuvent identifier les trames ni les bloquer), voir la note de sécurité à ce sujet.

Un logiciel intéressant auquel il manque des fonctions de contrôle d'accès par dossier et par utilisateur.

A noter que FeelHome a été conçu avec des logiciels open-source par la société Nuxinov.

FeelHome

(3 vote(s),

(3 vote(s),