Olivier Laurelli (alias @bluetouff) révèle qu'un serveur appartenant à TMG sera plutôt "accueillant".

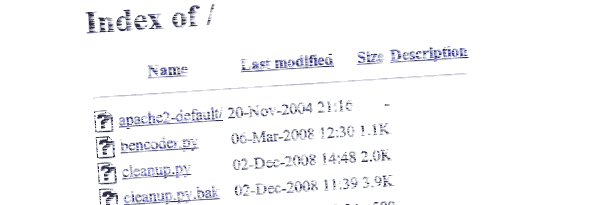

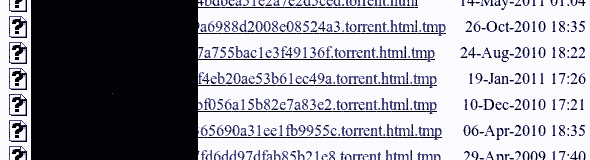

C'est le moins qu'on puisse dire puisque d'après Olivier seraient accessibles à tous : adresses IP, un mot de passe en clair dans un fichier de configuration, et tout ce qu’il faut pour comprendre comment TMG procède. Notamment un exécutable, scripts de traitement et hashing des oeuvres surveillées pour piéger les internautes partageurs :

Une surprenante découverte... Est-ce un honeypot ? Il vaudrait mieux pour TMG car on parle là de données personnelles. Toujours selon Olivier Laurelli :

"Nous n’allons pas faire tourner l’adresse de cette machine. Nous allons donc, de manière responsable, laisser TMG corriger ce qui ressemble quand même vachement à une négligence ultra caractérisée."

D'après mes informations, tout laisse à penser que ce ne serait pas un honeypot malheureusement... la suite nous le dira. Sacrée découverte en tout cas.

Mise à jour: La Hadopi a annoncée qu'elle prenait très au sérieux ce problème. Elle a même arrêté son interconnexion avec TMG. De plus la CNIL et l'Hadopi sont déjà dans les locaux de TMG pour analyser ce problème (plus d'infos).

Auteur : Mr Xhark

Fondateur du blog et passionné par les nouvelles technos

Un commentaire

Effectivement c'est plutôt alarmant cette histoire chez TMG.