Après les barbus de chez Bill, voici une vidéo portant sur la sécurité d'Active Directory, 2012 R2 inclus. Et plus précisément des différentes méthodes pour le poutrer.

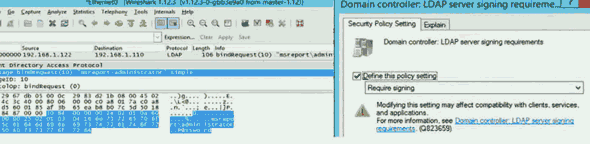

Une présentation de Guillaume Mathieu, architecte chez Metsys. Il utilise divers outils comme ophcrack, Kali Linux mais aussi Cain et Metasploit, et ça, ça nous fait plaisir. Il parle de bind ldap, lmhash, lanmanager, etc... ainsi que de la faille sethc.exe, la cousine de la faille utilman.exe.

https://www.youtube.com/watch?v=hD9NQppdVNQ

Si vous en voulez encore vous pouvez aussi regarder cette vidéo qui vous montre comment utiliser des moyens détournés et discrets pour bypasser les protections :

https://www.youtube.com/watch?v=d0o2Jfch5ko&list=WL&index=69

Voilà voilà. Quand on sait que tout est possible avec les dernières mises à jour installées, imaginez si vous ne les installez pas.

(1 vote(s),

(1 vote(s),

3 commentaires

Merci pour cette article, je ne verrais plus Active Directory de la même manière ..

Bien

@Stud'Info - Création web - Dépannage informatique Savoie: Je peux dire la même chose pour Samba... Ce n'est pas nouveau que les systèmes Microsoft Windows laissent passer des infos en clair - Oh, et puis ce ne sont pas les seuls à faire ce genre de manœuvre à ce qu'on me dit dans l'oreillette. 🙂

/!\ Je ne défends pas Microsoft !

La chose qu'il faut souligner toutefois, c'est d'avoir le culot (équipes tech' de Microsoft) de présenter les failles (et quelques solutions) de son système/architecture... ! Ils pourraient très bien faire ça à la Apple : "Non cé pa vré on é infaillible !!"